IP 주소는 인터넷 세계의 “발신 흔적”이다.

하지만 흔적이라고 해서 지문처럼 정확하다고 생각하면 곤란하다.

어뷰징 방지 관점에서 IP는 강력한 단서이면서도 단독 증거로는 항상 부족한 신호다.

IP 주소로 무엇을 알 수 있고, 무엇은 알 수 없는지를 정리해보자.

IP주소로 알수 있는 정보와 알 수 없는 정보

IP 주소로 확실히 알 수 있는 것

국가·대륙 단위의 위치

IP 주소는 대체로 국가 수준의 위치 정보를 제공한다. MaxMind, IP2Location 같은 상용 DB 기준으로 보면 국가 정확도는 꽤 높은 편이다.

다만 “서울/부산” 같은 도시 단위는 통계적 추정일 뿐이며, 모바일 환경에서는 오차가 급격히 커진다.

어뷰징 방지에서는 이 정보를 이렇게 쓴다.

- 서비스 허용 국가 / 차단 국가 판단

- 비정상 트래픽 국가 급증 감지

- 계정 생성 국가와 이후 행동 국가 불일치 탐지

네트워크 유형 (모바일 / 고정 / 데이터센터)

IP를 보면 대략적인 네트워크 성격은 파악 가능하다.

- 통신사 LTE/5G

- 가정용 ISP

- 클라우드·데이터센터

어뷰징 방지에서 이건 꽤 쓸모 있다.

예를 들어 “모바일 앱인데 데이터센터 IP에서 대량 요청”은 그 자체로 이상 징후다.

반대로 모바일 IP라고 해서 무조건 안전하다고 믿는 것도 위험하다. 프록시·테더링·에뮬레이터는 항상 이 경계를 흐린다.

ASN (Autonomous System Number)

ASN은 IP가 어떤 네트워크 사업자 소속인지를 알려준다.

이건 국가 정보보다 더 안정적인 신호인 경우가 많다.

실무에서는 이런 패턴을 자주 본다.

- 특정 ASN에서만 반복적으로 어뷰징 발생

- 국가가 달라도 동일 ASN 클러스터 형성

- 신규 ASN 등장 후 비정상 트래픽 급증

그래서 IP 문자열 자체보다 ASN 단위 집계가 더 의미 있는 경우도 많다.

IP 주소로 추정할 수는 있지만 위험한 것

실제 사용자 위치

IP 위치 = 사용자 위치는 아니다.

특히 모바일 환경에서는

- 기지국 위치

- 통신사 NAT

- 트래픽 라우팅 경로

- 이런 요소 때문에 물리적 위치와 쉽게 어긋난다.

어뷰징 분석에서 “IP가 한국이니까 한국 사용자”라는 결론은 단독으로 쓰면 거의 항상 오판으로 이어진다.

동일인 여부

같은 IP = 같은 사람

이 공식은 거의 항상 틀린다.

- 회사·학교·카페 Wi-Fi

- 통신사 NAT

- 가족 단위 네트워크

반대로, 같은 사람인데 IP는 계속 바뀌는 경우가 모바일에서는 훨씬 흔하다.

그래서 IP는 “동일인 판별”이 아니라 동시성·군집성 신호로 쓰는 게 맞다.

IP 주소로 알 수 없는 것

개인 신원

이름, 전화번호, 정확한 주소는 IP만으로 알 수 없다.

IP는 개인 식별 정보라기보다 네트워크 식별자에 가깝다.

법적 요청이나 통신사 협조 없이는 개인 단위 추적은 불가능하고, 일반 서비스에서는 시도할 이유도 없다.

디바이스 고유성

IP는 디바이스를 식별하지 않는다.

디바이스 단위 어뷰징 탐지는 IP가 아니라

- 디바이스 지문

- OS/앱 무결성 신호

- 계정 행동 패턴

같은 것들의 조합 문제다.

어뷰징 방지에서 IP를 사용하는 방식

- IP는 1차 필터가 아니라 보조 신호다

- 단일 IP 차단은 효과보다 부작용이 크다

- 국가/ASN/네트워크 유형 단위의 집계와 패턴이 핵심이다

- 계정, 디바이스, 행동 로그와 항상 결합해야 한다

IP만 보고 “이건 어뷰저다”라고 말하는 순간, 정상 유저도 함께 맞는다.

반대로 IP를 완전히 무시하면, 값싼 대량 공격을 초기에 걸러낼 기회를 잃는다.

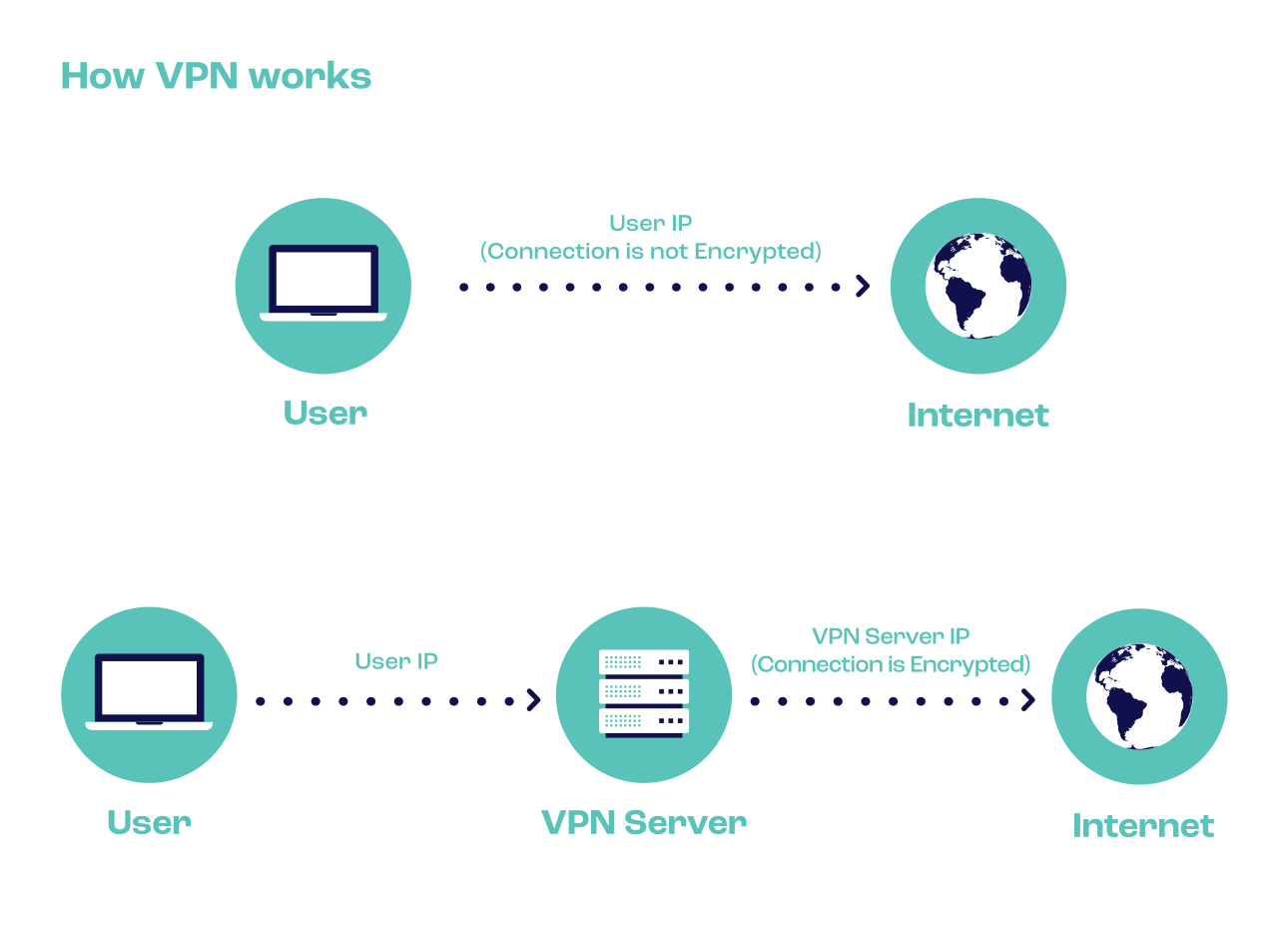

VPN 사용 여부 판별법

vpnapi.io 같은 서비스는 IP를 보고 vpn 사용 여부를 어떻게 판별할까.

IP 하나만 보고 ‘확정’하는 게 아니라, 여러 간접 신호를 겹쳐서 확률적으로 판단한다. IP는 단서 묶음의 출발점일 뿐이다.

아래는 실제로 쓰이는 방법들이다.

ASN·네트워크 소속 분석 (가장 기본)

IP는 항상 특정 ASN(Autonomous System) 에 속한다.

문제는 VPN 사업자들이 정체를 숨기지 않는 경우가 많다는 점이다.

예를 들면:

- “이 ASN은 역사적으로 VPN/Proxy 트래픽이 90% 이상”

- “데이터센터 전용 ASN인데 모바일 앱 요청이 계속 옴”

이건 추측이 아니라 누적 관측 결과다.

vpnapi.io 같은 서비스는 “이 ASN은 VPN 성향”이라는 사전 확률(prior) 을 이미 갖고 있다.

중요한 점:

→ IP 하나가 아니라 ASN 전체가 신호다.

데이터센터 IP 여부 (Residential vs DC)

VPN 서버 대부분은:

- AWS / GCP / Azure

- Hetzner, OVH, DigitalOcean

- 같은 데이터센터 IP 대역에 있다.

그래서 이런 판단이 가능해진다.

- 모바일 앱인데 → 데이터센터 IP

- 개인 유저 행동인데 → 서버형 네트워크

이건 오탐도 있다.

회사 Wi-Fi, 학교, 일부 ISP는 DC처럼 보이기도 한다.

그래서 단독 판단은 안 쓰고 점수로만 반영한다.

IP 재사용 패턴 (강력한 신호)

VPN IP의 특징:

- 짧은 시간에 수십~수백 명이 공유

- 국가·디바이스·OS가 뒤섞임

- 계정 생성/로그인 이벤트가 몰림

vpnapi.io는 이런 패턴을 본다.

- 동일 IP에서 서로 다른 국가 계정 생성

- 동일 IP에서 User-Agent 다양성 폭증

- 세션 길이가 비정상적으로 짧거나 균일

이건 “IP가 VPN 같다”가 아니라

“이 IP는 사람이 쓰는 방식이 아니다”라는 판단이다.

포트·라우팅·네트워크 지문

좀 더 네트워크 쪽으로 들어가면:

- 특정 포트 패턴 (OpenVPN / WireGuard 계열)

- RTT(왕복 지연) 분포

- TTL(Time To Live) 특성

- 라우팅 경로의 비정상적인 단순화

이건 단일 서비스가 직접 측정한다기보다,

여러 소스에서 수집된 네트워크 관측 데이터를 결합한 결과다.

상호 참조 데이터 (Crowd Intelligence)

vpnapi.io 같은 서비스는 보통 단독으로 판단하지 않는다.

- 다른 보안 업체

- 봇 방어 서비스

- 광고 트래픽 필터

- 과거 고객들의 차단 결과

즉, “우리 고객 300곳 중 180곳에서 이 IP를 VPN으로 봤다”

와 같은 집단 지성이 작동한다.

이건 기술이라기보다 통계와 네트워크 효과다.

왜 “100% 정확”하지 않은지

이 구조상 한계가 명확하다.

- 통신사 NAT + 해외 로밍 → VPN처럼 보임

- 회사 VPN → 개인 VPN과 구분 어려움

- 신규 VPN IP → 초반엔 탐지 안 됨

- 주거용 프록시(residential proxy) → 거의 정상처럼 보임

이건 판결문이 아니라 참고 자료다.

어뷰징 방지 관점에서의 정리

- VPN 여부는 차단 조건이 아니라 가중치

- IP 기반 VPN 판별은 단독 사용 금지

- 디바이스 무결성, 계정 히스토리, 행동 패턴과 결합 필수

- “VPN 쓴다 = 어뷰저”는 거의 항상 잘못된 명제

ASN 더 알아보기

ASN이란

ASN(Autonomous System Number) 은

“이 IP 대역을 내가 운영한다”고 인터넷 전체에 선언한 네트워크 사업자의 고유 번호다.

통신사, 클라우드 사업자, 대형 기업 네트워크는 각자 ASN을 갖고 있고

IP는 항상 어떤 ASN 소속인지가 정해져 있다.

그걸 누가, 어떻게 정하나

이건 중앙집권적 데이터가 아니다.

인터넷은 BGP(Border Gateway Protocol) 라는 분산 합의 시스템으로 돌아간다.

과정은 대략 이렇다.

- 네트워크 사업자가 IP 대역을 확보

- “이 IP들은 우리 ASN이 라우팅한다”라고 BGP로 전 세계에 광고

- 다른 네트워크들이 그 광고를 받아 라우팅 테이블에 반영

- 결과적으로

- IP → ASN 매핑이 전 세계적으로 합의됨

그래서 ASN 정보는:

- 실시간에 가깝고

- 위조가 거의 불가능하며

- VPN 업체도 마음대로 숨기기 어렵다

IP로 ASN을 알아내는 방법

기술적으로는 매우 단순하다.

- IP를 입력한다

- BGP 라우팅 테이블을 조회한다

- 그 IP를 광고한 ASN을 반환한다

이 데이터는:

- 글로벌 라우터

- RIR(지역 인터넷 등록 기관)

- BGP 수집 프로젝트

같은 곳에서 공개적으로 수집된다.

vpnapi.io 같은 서비스는

“IP → ASN”을 직접 계산하거나, 신뢰 가능한 BGP 스냅샷 DB를 사용한다.

ASN으로 구별 가능한 것

여기서부터 어뷰징 방지에 의미가 생긴다.

통신사 vs 데이터센터

- 모바일/가정용 ISP ASN

- → 사용자 네트워크 성격

- 클라우드·IDC ASN

- → 서버 네트워크 성격

이건 IP 문자열보다 훨씬 안정적이다.

IP는 바뀌어도 ASN은 잘 안 바뀐다.

“VPN 냄새” 나는 ASN

VPN 사업자들은 보통:

- 자체 ASN을 갖거나

- 특정 데이터센터 ASN을 장기간 사용한다

그래서 이런 히스토리가 쌓인다.

- 이 ASN에서 나오는 트래픽의 80%가 VPN 판정

- 이 ASN은 여러 국가 IP를 동시에 광고

- 일반 사용자 서비스에서 비정상 비율 과다

이건 “의심”이 아니라 관측 통계다.

국가보다 강한 신호가 되는 이유

국가는 바뀔 수 있다.

- 해외 로밍

- 위성 인터넷

- 라우팅 우회

ASN은 훨씬 덜 흔들린다.

- 한국 통신사 ASN은 계속 한국 통신사다

- AWS ASN은 어디서 써도 AWS다

그래서 실무에서는:

"국가 + ASN 조합"이

국가 단독보다 훨씬 강한 신호다.

그런데 왜 ASN만으로도 부족한가

중요한 한계가 있다.

- 주거용 프록시는 정상 ISP ASN을 그대로 쓴다

- 회사 VPN은 정상 ASN처럼 보인다

- 대기업 내부 트래픽은 데이터센터처럼 보일 수 있다

즉, ASN은 “정체”를 말해주지 “의도”를 말해주진 않는다.

그래서 ASN은:

- 차단 조건 ❌

- 가중치 신호 ⭕

- 집계·군집 분석 ⭕

이 포지션이 가장 안전하다.

'어뷰징 방지' 카테고리의 다른 글

| 정밀하게 멀티프로필 어뷰저 1만 계정 차단하기 (feat. CS 0건) (2) | 2025.11.23 |

|---|---|

| 안드로이드 앱 무결성(App Integrity) 검증: 비공식 설치·클로닝·루팅 환경 차단하기 (2) | 2025.11.09 |

| 구글 Play Integrity API로 안드로이드 악성 사용자 차단하기 (1) | 2025.10.12 |